Sự phát triển của hệ sinh thái Microsoft Windows đã đi kèm với một cuộc chạy đua vũ trang không ngừng nghỉ giữa các cơ chế bảo vệ bản quyền của Microsoft và các công cụ kích hoạt không chính thống. Trong bối cảnh chi phí bản quyền và các mô hình đăng ký dịch vụ SaaS như Microsoft 365 ngày càng trở nên phổ biến, người dùng và thậm chí một số quản trị viên hệ thống đã tìm đến các giải pháp crack để giảm thiểu chi phí. Tiêu biểu nhất cho các giải pháp này là KMSpico, một công cụ giả lập dịch vụ quản lý khóa KMS truyền thống, và Microsoft Activation Scripts (MAS), một Script mã nguồn mở đang được cộng đồng tin tưởng rộng rãi. Tuy nhiên, đằng sau sự tiện lợi này là những rủi ro tiềm tàng, các lỗ hổng kỹ thuật, gây ra nhiều nguy cơ cho bảo mật của hệ thống.

Cơ chế KMS và kỹ thuật giả lập KMS

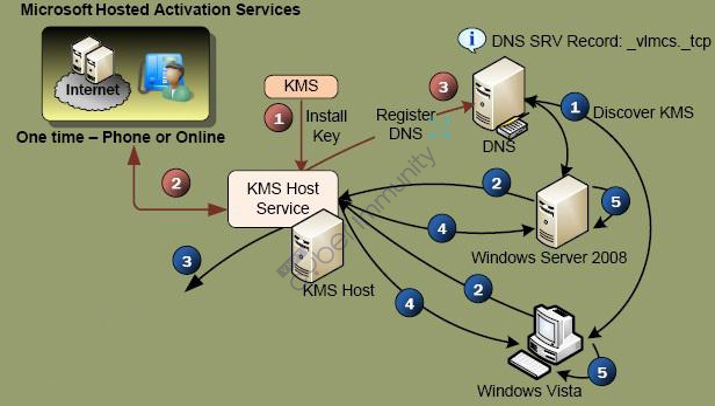

Để hiểu rõ rủi ro của các công cụ crack, trước hết cần phân tích cơ chế kích hoạt bản quyền số lượng lớn (Volume Activation) mà Microsoft thiết kế cho các doanh nghiệp. Cơ chế này chủ yếu dựa trên giao thức Key Management Service (KMS), cho phép các tổ chức tự lưu trữ một máy chủ kích hoạt trong mạng nội bộ thay vì yêu cầu mọi thiết bị phải kết nối trực tiếp với máy chủ của Microsoft qua internet.

Trong mô hình KMS tiêu chuẩn, một máy chủ KMS được cài đặt với mã khóa CSVLK (Customer Specific Volume License Key) và được xác thực bởi Microsoft. Các máy trạm trong mạng sẽ sử dụng mã khóa GVLK (Generic Volume License Key) để tìm kiếm máy chủ KMS thông qua bản ghi DNS hoặc cấu hình tĩnh. Sau khi kết nối thành công, máy chủ KMS sẽ xác thực máy trạm, cung cấp thời hạn kích hoạt 180 ngày và yêu cầu máy trạm phải gia hạn định kỳ.

KMSpico và các công cụ tương tự hoạt động bằng cách đảo ngược quy trình này. Thay vì kết nối với một doanh nghiệp thực sự, phần mềm này tạo ra một máy chủ KMS ảo ngay trên chính máy tính của người dùng. Cơ chế này đánh lừa hệ điều hành rằng nó đang nằm trong một mạng doanh nghiệp hợp lệ và đã được xác thực bởi một quản trị viên nội bộ.

Cơ chế hoạt động của KMSpico

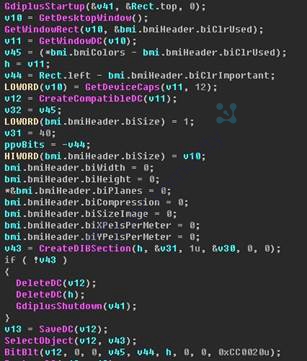

KMSpico không chỉ đơn giản là một trình nhập mã khóa mà là một bộ công cụ can thiệp sâu vào tầng dịch vụ của Windows. Khi khởi chạy, công cụ này thực hiện một chuỗi các hành động nhằm chiếm quyền kiểm soát Software Protection Platform (SPP) – hệ thống chịu trách nhiệm quản lý bản quyền trong Windows. Nó đăng ký một dịch vụ hệ thống với tên gọi như KMSELDI hoặc cài đặt các tệp thực thi như SECOH-QAD.exe để duy trì hoạt động và thực hiện quá trình giả lập.

Các tệp này hoạt động như một máy chủ dịch vụ cục bộ, đánh chặn các yêu cầu xác thực từ SPP và trả về các phản hồi giả mạo, xác nhận rằng thiết bị đã được kích hoạt thành công. Điểm đáng lưu ý là KMSpico tự động thay đổi phiên bản Windows của người dùng bằng cách inject mã khóa GVLK tương ứng, cho phép quy trình xác thực KMS được bắt đầu ngay cả trên các phiên bản Windows thông thường vốn không được thiết kế cho kích hoạt KMS.

Rủi ro

CVE-2020-36935

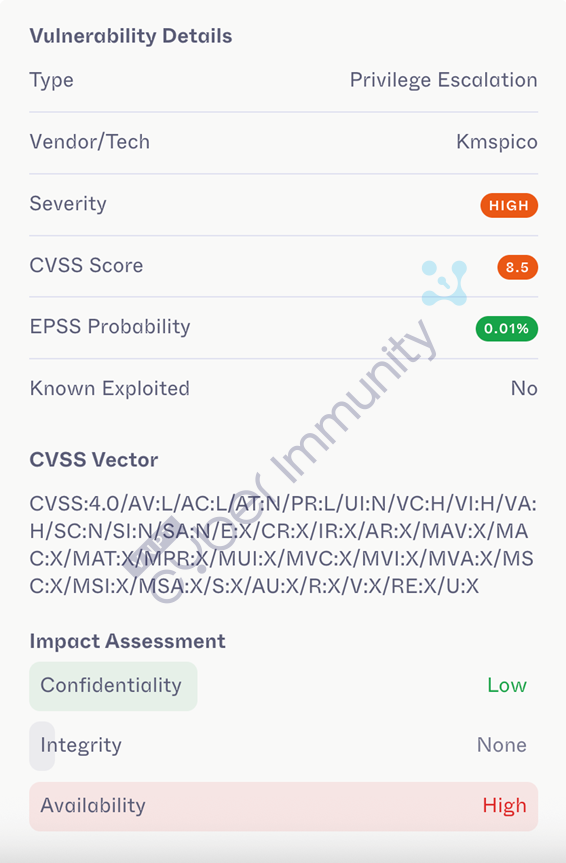

Một trong những rủi ro kỹ thuật nghiêm trọng nhất của KMSpico là lỗ hổng CVE-2020-36935. Đây là một lỗ hổng leo thang đặc quyền liên quan đến Unquoted Service Path trong KMSpico phiên bản 17.1.0.0.

Khi dịch vụ KMSELDI được đăng ký trong Windows Service Control Manager, đường dẫn tệp thực thi C:\Program Files\KMSpico\Service_KMS.exe không được bao quanh bởi dấu ngoặc kép. Do cách Windows xử lý các khoảng trắng trong đường dẫn, hệ điều hành sẽ cố gắng tìm kiếm và thực thi các tệp tin theo thứ tự ưu tiên: C:\Program.exe, sau đó mới đến đường dẫn đầy đủ. Nếu một attacker cục bộ có đặc quyền thấp có thể đặt một tệp thực thi độc hại mang tên Program.exe vào thư mục gốc C:\, Windows sẽ thực thi tệp này với đặc quyền SYSTEM khi dịch vụ khởi động. Điều này cho phép attacker chiếm quyền kiểm soát hoàn toàn hệ thống, vượt qua mọi lớp bảo vệ của người dùng.

Không rõ nguồn gốc

Sự nguy hiểm của KMSpico còn đến từ việc không rõ nguồn gốc. Vì đây là phần mềm bất hợp pháp, nó không được phân phối qua các kênh chính thống. Người dùng thường tải xuống từ các trang web bên thứ ba không đáng tin cậy, nơi các tác nhân đe dọa thường xuyên inject mã độc vào bộ cài đặt.

Theo một số nguồn chính thống, tên website chính thức để tải kmspico là official-kmspico.com, thế nhưng ở thời điểm hiện tại, khi truy cập vào tên miền này, ngay lập tức sẽ bị redirect sang những trang web không đáng tin khác.

Ảnh 6. Khi truy cập vào official-kmspico.com thì lập tức trang bị redirect sang các web khác

Thêm vào đó, vào năm 2021, một nghiên cứu từ các tổ chức an ninh mạng đã phát hiện ra các bộ cài KMSpico giả mạo được tải từ các nguồn không được kiểm chứng có thể chứa mã độc Cryptbot.Cryptbot là một loại phần mềm độc hại dạng Info Stealer chuyên đánh cắp thông tin, được thiết kế để thu thập dữ liệu nhạy cảm từ các trình duyệt web và các ví tiền điện tử như Electrum, Exodus hay Monero.

Trong các chiến dịch này, attacker thường cung cấp các hướng dẫn chi tiết yêu cầu người dùng phải tắt Windows Defender hoặc các phần mềm diệt virus trước khi cài đặt để "tránh nhận diện nhầm". Việc người dùng tự nguyện hạ thấp hàng rào bảo mật đã tạo điều kiện lý tưởng cho Cryptbot hoạt động ngầm, đánh cắp dữ liệu và thiết lập sự hiện diện lâu dài trên hệ thống mà không bị phát hiện.

Microsoft-Activation-Scripts (MAS)

Trong những năm gần đây, sự xuất hiện của Microsoft-Activation-Scripts (MAS) do nhóm massgravel phát triển đã tạo ra nhiều sự chú ý trong cộng đồng người dùng Windows. Khác với KMSpico cung cấp các tệp nhị phân đã biên dịch, MAS sử dụng các kịch bản PowerShell và Batch hoàn toàn công khai trên GitHub. Sự minh bạch này dẫn đến một niềm tin phổ biến rằng MAS hoàn toàn an toàn vì bất kỳ ai cũng có thể kiểm tra mã nguồn. Tuy nhiên, việc đánh giá an ninh chỉ dựa trên tính sẵn có của mã nguồn là chưa đủ, khi đã vô tình bỏ qua các rủi ro về chuỗi cung ứng và tác động sâu rộng của các kịch bản này lên cấu trúc bảo mật cốt lõi của Windows.

Cơ chế hoạt động của MAS

MAS tích hợp bốn phương thức kích hoạt chính, mỗi phương thức khai thác một lỗ hổng hoặc cơ chế cấp phép khác nhau của Microsoft:

1. Hardware ID

HWID được coi là phương thức kích hoạt ưu việt nhất vì nó cung cấp một Digital License vĩnh viễn gắn liền với định danh phần cứng của thiết bị. Bản chất của phương thức này là đánh lừa máy chủ kích hoạt của Microsoft cấp một giấy phép hợp lệ mà không cần mã khóa sản phẩm thực tế.

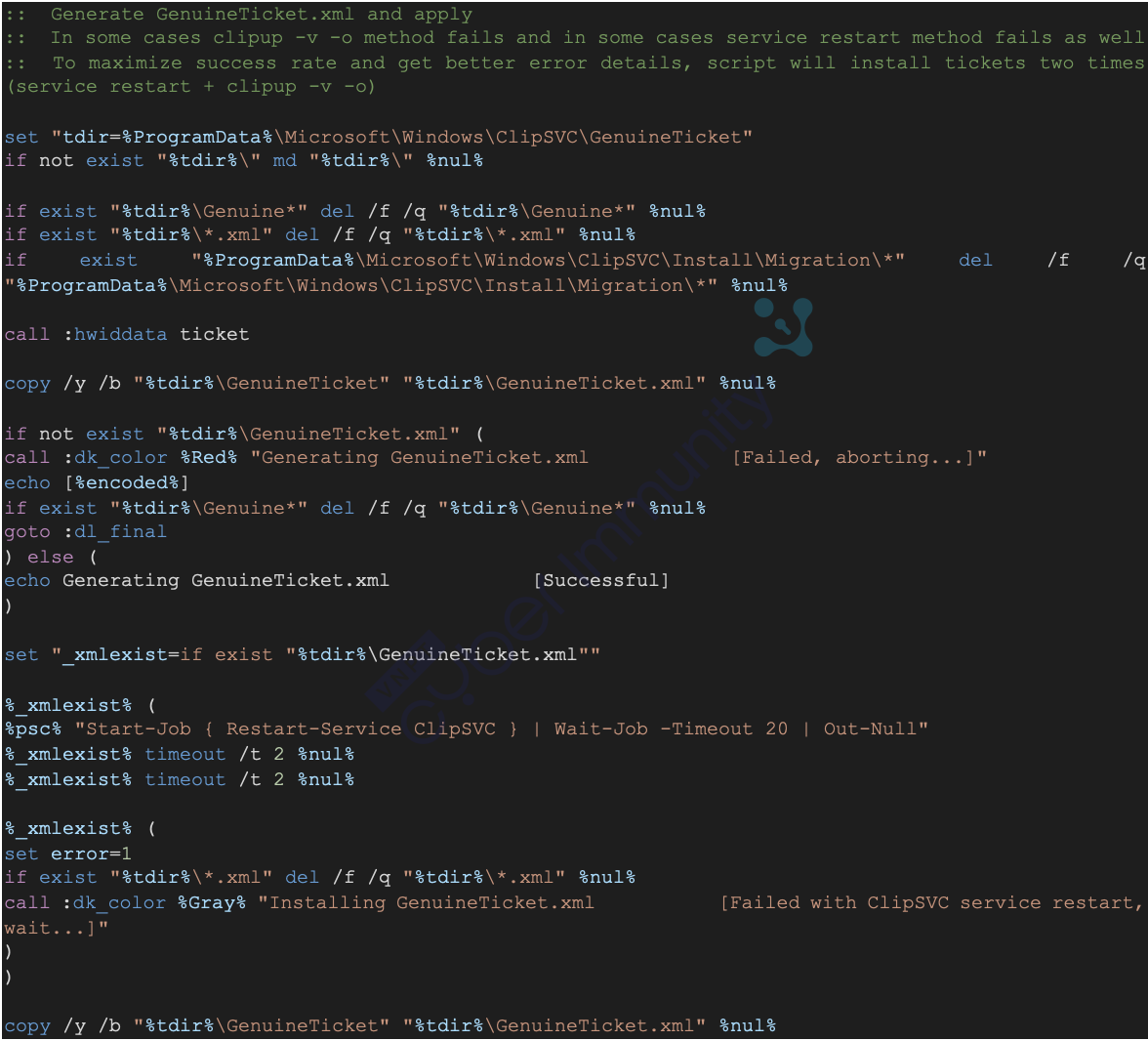

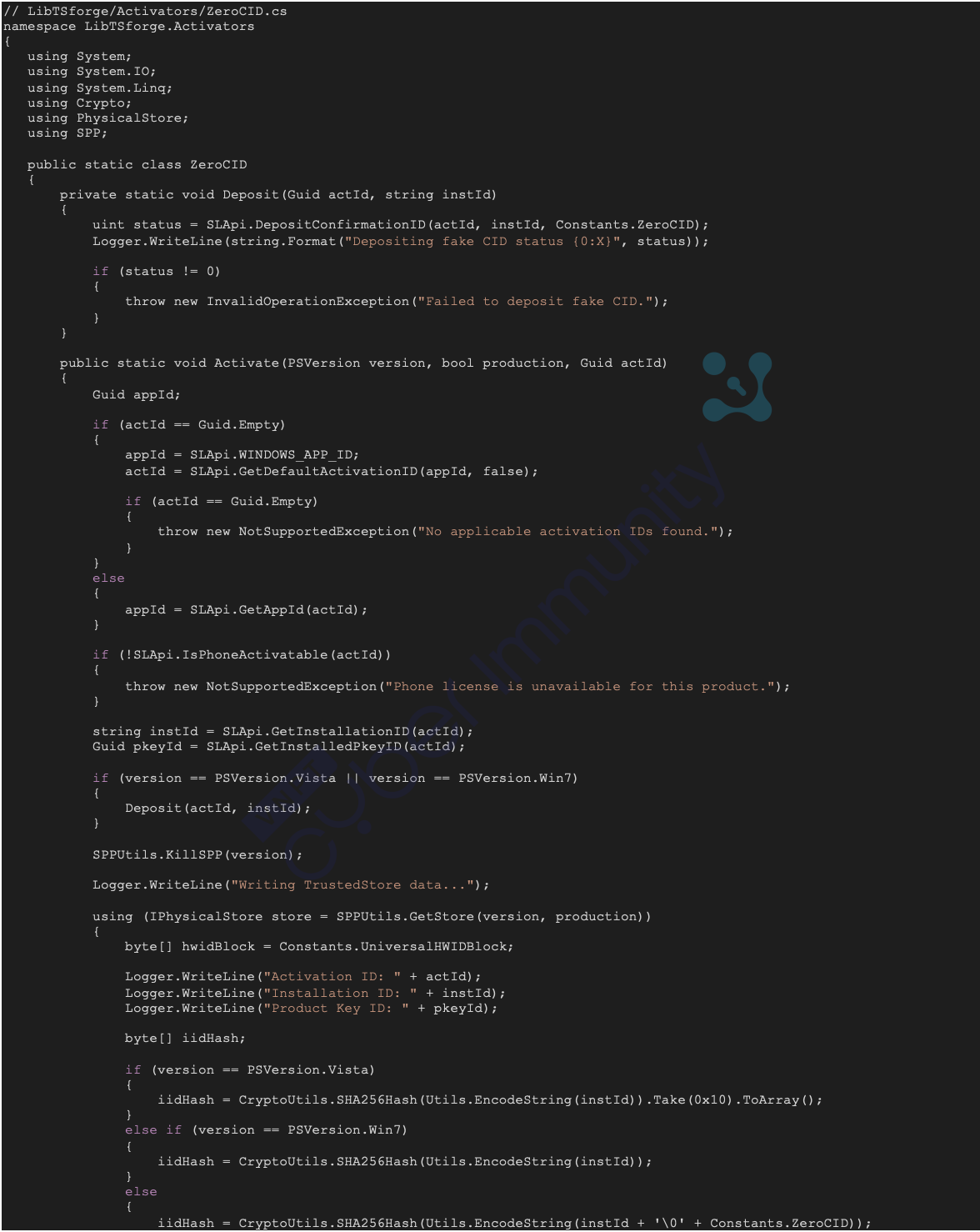

Về mặt kỹ thuật, MAS lợi dụng một tệp thực thi chính thống của Microsoft có tên là gatherosstate.exe, vốn được thiết kế để hỗ trợ quá trình nâng cấp miễn phí từ Windows 7/8 lên Windows 10. Trong quy trình nâng cấp hợp lệ, tệp này sẽ kiểm tra xem hệ điều hành hiện tại có được kích hoạt hay không. Nếu có, nó tạo ra một tệp XML mang tên GenuineTicket.xml, chứa các thông tin xác thực và định danh phần cứng. Tệp này sau đó được gửi lên máy chủ của Microsoft để đổi lấy một giấy phép kỹ thuật số mới cho Windows 10/11.

MAS vượt qua bước kiểm tra này bằng cách sử dụng một tệp slc.dll tùy chỉnh được đặt cùng thư mục với gatherosstate.exe. Khi tệp thực thi gọi hàm từ DLL để thu thập thông tin hệ thống, tệp slc.dll giả mạo sẽ trả về các dữ liệu "giả" nhưng có cấu trúc đúng, xác nhận rằng hệ thống đã được kích hoạt. Kết quả là gatherosstate.exe tạo ra một ticket thật từ dữ liệu giả, và Microsoft vẫn chấp nhận ticker này để cấp bản quyền vĩnh viễn.

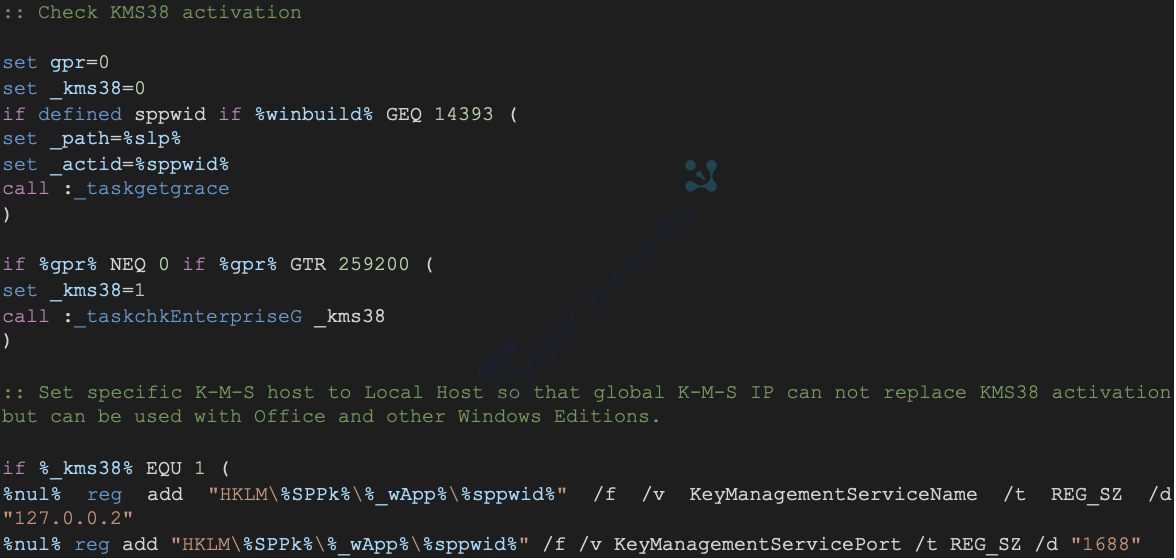

2. KMS38

KMS38 là một phương thức kích hoạt đặc biệt nhằm kéo dài thời hạn của giấy phép KMS từ 180 ngày thông thường lên đến năm 2038. Thời điểm 19 tháng 1 năm 2038 (03:14:07 UTC) chính là giới hạn tối đa mà một giá trị số nguyên 32 bit có dấu có thể biểu thị trong hệ thống thời gian Unix.

KMS38 khai thác cơ chế di trú giấy phép dựa trên CLIP (Component Licensing Infrastructure Platform) của Windows. Khi Windows thực hiện một bản cập nhật lớn hoặc nâng cấp tính năng, nó sử dụng gatherosstate.exe để bảo lưu trạng thái kích hoạt KMS hiện tại bằng cách tạo ra các vé kích hoạt offline. MAS can thiệp vào quy trình này bằng cách tạo ra một vé kích hoạt tùy chỉnh với giá trị thời hạn (GVLKExp) được đặt ở mức tối đa là năm 2038. Khi Windows nạp vé này vào kho lưu trữ giấy phép thông qua dịch vụ ClipSVC, hệ điều hành sẽ tin rằng nó đã được kích hoạt với thời hạn maximum của hệ thống 32 bit. Tuy nhiên, từ các bản dựng Windows 11 mới nhất (build 26100.7019 trở đi), Microsoft đã loại bỏ hoàn toàn các hành vi nâng cấp cũ mà KMS38 dựa vào, khiến phương thức này không còn hoạt động trên các hệ thống hiện đại.

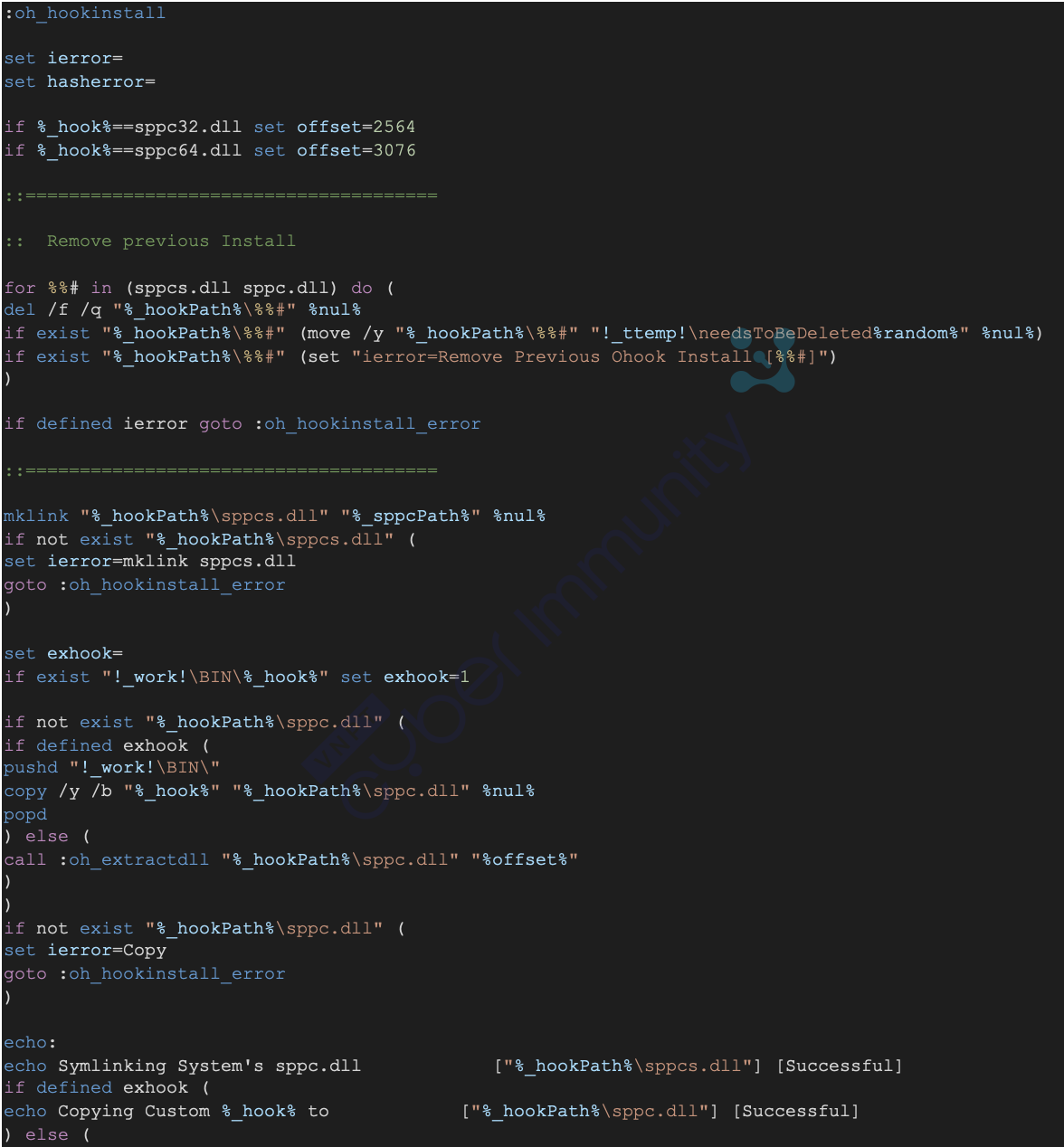

3. Ohook: Kỹ thuật DLL Hijacking nhắm vào Microsoft Office

Khác với Windows, Microsoft Office sử dụng một cơ chế bảo vệ riêng biệt. MAS giải quyết vấn đề này thông qua Ohook – một kỹ thuật hooking quá trình kiểm tra bản quyền của Office. Ohook không sửa đổi tệp hệ thống nào mà thay vào đó sử dụng phương pháp inject DLL tùy chỉnh.

Về mặt kỹ thuật, Ohook đặt một tệp sppc.dll vào thư mục thực thi của Office , thường là trong bộ cài C2R. Theo quy tắc tìm kiếm DLL của Windows, ứng dụng sẽ ưu tiên tải tệp DLL nằm trong thư mục của chính nó trước khi tìm đến thư mục C:\Windows\System32. Tệp sppc.dll giả mạo này đánh chặn hàm SLGetLicensingStatusInformation, vốn là hàm mà Office gọi để kiểm tra trạng thái giấy phép từ Software Protection Service (sppsvc.exe). Thay vì trả về kết quả thực tế từ hệ thống, Ohook sẽ trả về một thông báo sản phẩm đã được kích hoạt hoàn toàn.

4. TSforge: Tấn công trực tiếp vào Software Protection Platform (SPP)

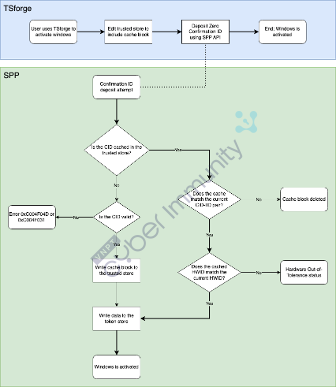

TSforge là phương thức mới nhất và mạnh mẽ nhất trong MAS. Khác với các phương thức trước chỉ tìm cách đánh lừa input hoặc output, TSforge can thiệp trực tiếp vào cách SPP lưu trữ và xác thực dữ liệu trong các tệp "trusted store" như data.dat và tokens.dat.

Thông thường, Windows sẽ tạo ra một Installation ID (IID), người dùng gọi cho Microsoft để nhận Confirmation ID (CID), và SPP sẽ kiểm tra tính hợp lệ của CID trước khi ghi vào kho lưu trữ. TSforge phát hiện ra một lỗi nghiêm trọng trong mã nguồn của SPP liên quan đến cách băm dữ liệu. Thay vì băm chính xác dữ liệu của IID và CID, hệ điều hành đôi khi lại băm địa chỉ bộ nhớ của các biến này. Vì địa chỉ bộ nhớ thay đổi mỗi khi dịch vụ khởi động, việc xác thực trở thành một quá trình ngẫu nhiên. TSforge khai thác kẽ hở này bằng cách inject trực tiếp các xác nhận giả mạo vào kho lưu trữ dữ liệu được bảo vệ, khiến SPP tin rằng thiết bị đã được kích hoạt mà không cần xác thực từ máy chủ Microsoft.

Rủi ro

Sự phổ biến của MAS phần lớn dựa trên niềm tin rằng mã nguồn mở đồng nghĩa với việc không có mã độc. Tuy nhiên, phân tích sâu hơn cho thấy luận điểm này chứa đựng nhiều rủi ro về mặt an ninh mạng thực tế.

Đầu tiên, MAS có mức đặc quyền hệ thống rất cao. Nhiều thành phần script can thiệp sâu vào registry, ACL, ownership và cấu hình dịch vụ hệ thống, bao gồm thay đổi quyền trên các nhánh nhạy cảm và thao tác với Software Protection/WMI. Khi một script có thể tự nâng quyền và sửa cấu hình bảo vệ ở tầng hệ điều hành, tác động bảo mật không chỉ là “thực thi một lần” mà còn là thay đổi trạng thái tin cậy của máy. Trong trường hợp lỗi, cấu hình lệch chuẩn hoặc xung đột với EDR/AV, hệ thống có thể rơi vào trạng thái khó điều tra, khó khôi phục và tạo thêm bề mặt cho các kỹ thuật hậu khai thác.

Ngoài ra, MAS cũng thể hiện rủi ro persistence rõ rệt thông qua cơ chế Scheduled Task chạy định kỳ, có thể chạy dưới ngữ cảnh LocalSystem và chế độ ẩn. Đây là dạng tồn tại lâu dài rất nhạy cảm trong threat modeling vì nó giống với kỹ thuật duy trì hiện diện của mã độc hợp pháp hóa bằng tác vụ hệ thống. Ngay cả khi mục tiêu ban đầu là “gia hạn tự động”, đặc tính kỹ thuật vẫn cho phép kịch bản lạm dụng: chỉ cần payload hoặc command chain bị thay thế ở một điểm trong chuỗi, máy có thể tiếp tục thực thi hành vi không mong muốn theo chu kỳ mà người dùng khó nhận biết.

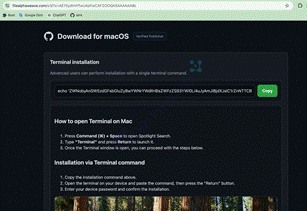

Không chỉ vậy, rủi ro lớn nhất đối với người dùng MAS không nằm ở mã nguồn trên GitHub mà ở cách thức phân phối và thực thi. MAS khuyến khích người dùng thực thi lệnh trực tiếp từ internet thông qua PowerShell: irm https://get.activated.win | iex. Lệnh này tải nội dung từ một URL và thực thi nó ngay lập tức trong bộ nhớ mà không có bất kỳ bước kiểm tra trung gian nào.

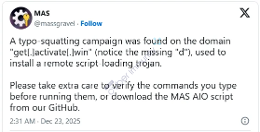

Đã từng có tiền lệ khai thác cơ chế này thông qua kỹ thuật Typosquatting . Một chiến dịch tấn công quy mô lớn đã được phát hiện vào cuối năm 2025, lợi dụng tên miền get.activate.win (thiếu chữ "d" so với tên miền chính chủ get.activated.win). Người dùng chỉ cần gõ thiếu một ký tự sẽ thực thi một kịch bản độc hại tải xuống Cosmali Loader thay vì bộ công cụ kích hoạt.

Cosmali Loader là một khung mã độc mã nguồn mở có khả năng triển khai nhiều loại payload khác nhau. Trong chiến dịch này, nó đã cài đặt XWorm RAT và các trình đào tiền điện tử vào máy tính của nạn nhân. XWorm cho phép attacker điều khiển máy tính từ xa, đánh cắp tệp tin, ghi lại thao tác bàn phím và thậm chí sử dụng webcam của người dùng.

Hệ quả đối với môi trường doanh nghiệp

Trong khi người dùng cá nhân có thể chỉ quan tâm đến tính năng, thì các doanh nghiệp và tổ chức phải đối mặt với những hệ quả nghiêm trọng hơn nhiều khi sử dụng các công cụ crack.

Việc sử dụng KMSpico hay MAS là hành vi vi phạm trực tiếp các điều khoản sử dụng của Microsoft. Trong môi trường doanh nghiệp, điều này đồng nghĩa với việc tổ chức đang vận hành phần mềm bất hợp pháp. Microsoft có quyền thực hiện các cuộc kiểm toán phần mềm đối với các khách hàng doanh nghiệp để xác minh tính hợp lệ của giấy phép. Việc bị phát hiện sử dụng các công cụ crack có thể dẫn đến các khoản phạt tài chính nặng nề, chi phí bồi thường bản quyền và tổn hại nghiêm trọng đến uy tín của doanh nghiệp.

Mặt khác, các phương thức kích hoạt như HWID tạo ra một thay đổi mang tính hệ thống trên máy chủ của Microsoft đối với định danh phần cứng của thiết bị. Điều này có nghĩa là ngay cả khi doanh nghiệp muốn refresh một máy tính bị nhiễm bằng cách cài đặt lại Windows, thiết bị vẫn có thể tự động kích hoạt bằng giấy phép lậu trước đó ngay khi kết nối internet. Việc gỡ bỏ hoàn toàn dấu vết của một lần crack HWID đòi hỏi phải thực hiện các lệnh phức tạp để gỡ khóa sản phẩm và đôi khi là phải can thiệp vào cơ sở dữ liệu giấy phép trực tuyến.

Đối với môi trường doanh nghiệp sử dụng các giải pháp quản lý thiết bị như Microsoft Intune hay Group Policy, các thay đổi do công cụ crack gây ra có thể gây xung đột với các chính sách bảo mật tập trung, dẫn đến việc các thiết bị không thể được quản lý hoặc cập nhật đúng cách, từ đó tạo ra các điểm yếu trong hạ tầng CNTT.

References

- Unlocking the Power of Microsoft KMS: An Overview of Deployment and Usage - https://petri.com/windows-kms-server/

- KMSpico explained: No, KMS is not “kill Microsoft” - ThreatDown, https://www.threatdown.com/blog/kmspico-explained-no-kms-is-not-kill-microsoft/

- kms tool ✓ Activate Microsoft Windows & Office Effortlessly - https://www.lifebox.org/kms-tool/

- CVE-2020-36935: KMSpico Privilege Escalation Vulnerability - https://www.sentinelone.com/vulnerability-database/cve-2020-36935/

- KMSPico and Cryptbot: A spicy combo - Red Canary, https://redcanary.com/blog/threat-intelligence/kmspico-cryptbot

- Microsoft Activation Scripts (MAS) - https://massgrave.dev/

- Repo Microsoft-Activation-Scripts - https://github.com/massgravel/Microsoft-Activation-Scripts

- HWID Activation | MAS - Microsoft Activation Scripts - https://massgrave.dev/hwid

- KMS38 Documentation | MAS - Microsoft Activation Scripts - https://massgrave.dev/kms38

- Ohook Activation | MAS - https://massgrave.dev/ohook

- TSforge Activation | MAS - https://massgrave.dev/tsforge

- FAQ | MAS - Microsoft Activation Scripts - https://massgrave.dev/faq