Tổng quan tình hình ATTT tháng 12

Trong tháng 12/2025, tình hình an toàn thông tin tiếp tục duy trì ở mức đe doạ cao, với nhiều chiến dịch tấn công có chủ đích và hoạt động tội phạm mạng gia tăng tại khu vực châu Á – Thái Bình Dương, trong đó Việt Nam vẫn là mục tiêu trọng điểm. Các chiến dịch được ghi nhận cho thấy tin tặc ngày càng tập trung vào khai thác yếu tố con người thông qua phishing, ứng dụng giả mạo và tài liệu mồi nhử gắn với bối cảnh thực tế như cơ quan Nhà nước, dịch vụ công và tuyển dụng, nhằm phát tán mã độc và đánh cắp thông tin xác thực.

Bên cạnh đó, tháng 12 ghi nhận nhiều lỗ hổng bảo mật nghiêm trọng, bao gồm các lỗ hổng zero-day và RCE trong hệ sinh thái Microsoft, PowerShell, Outlook, Office cũng như các nền tảng và sản phẩm phổ biến như React/Next.js, Fortinet và MongoDB. Việc một số lỗ hổng đã bị khai thác thực tế hoặc công bố công khai trước khi có bản vá làm gia tăng nguy cơ tấn công diện rộng đối với các hệ thống chưa được cập nhật kịp thời.

Hoạt động mã độc nổi bật với xu hướng ransomware đa nền tảng và mô hình tấn công “as-a-service”, cho thấy mức độ chuyên nghiệp ngày càng cao của các nhóm tấn công. Song song đó, tình trạng rò rỉ dữ liệu tuy giảm so với tháng trước nhưng vẫn ở mức cao, chủ yếu bắt nguồn từ việc sử dụng mật khẩu yếu và thiết bị người dùng bị nhiễm stealer malware, tiềm ẩn nguy cơ bị lợi dụng cho các hoạt động tấn công leo thang.

Tổng thể, tháng 12/2025 cho thấy các mối đe doạ tiếp tục gia tăng về chiều sâu và tính kết hợp, đòi hỏi các tổ chức, doanh nghiệp phải duy trì cảnh giác cao, tăng cường quản lý bản vá, giám sát hành vi bất thường và nâng cao nhận thức an toàn thông tin cho người dùng nhằm giảm thiểu rủi ro trong giai đoạn cuối năm và đầu chu kỳ mới.

Thông tin chi tiết và phân tích

1. Các chiến dịch tấn công APT

Trong tháng 12/2025, VNPT CTIP ghi nhận nhiều mối đe dọa an ninh mạng tại khu vực châu Á – Thái Bình Dương ngày càng gia tăng cả về quy mô lẫn mức độ tinh vi, nhiều nhóm tội phạm mạng và APT đã liên tục triển khai các chiến dịch tấn công có chủ đích, nhắm vào cá nhân, tổ chức và cơ quan trọng yếu. Các chiến dịch này tận dụng đa dạng phương thức như lừa đảo qua ứng dụng giả mạo, email phishing, tài liệu tuyển dụng giả và khai thác niềm tin vào các tổ chức uy tín, gây ra rủi ro nghiêm trọng về mất an toàn thông tin và dữ liệu.

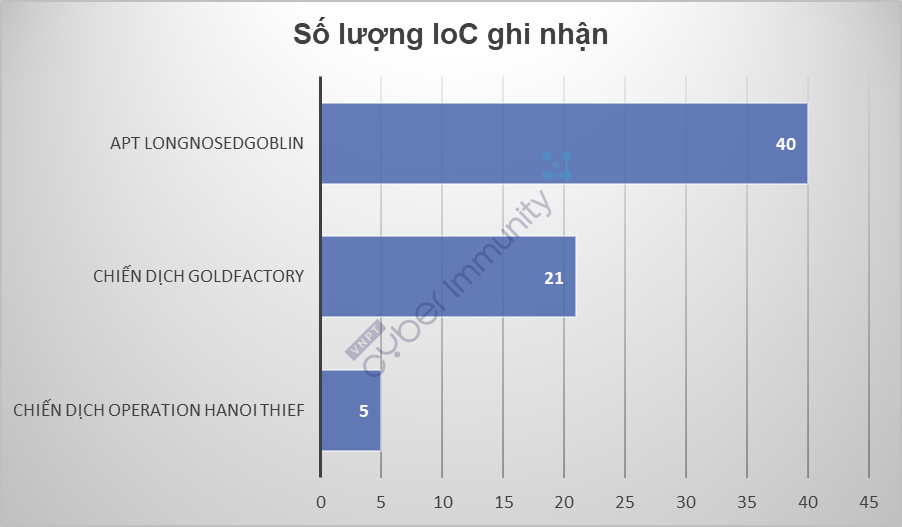

Dưới đây là danh sách chiến dịch tấn công APT đáng chú ý theo VNPT Cyber Immunity ghi nhận:

STT | Tên chiến dịch | Tổng quan |

1 | Nhóm tội phạm GoldFactory đang nhắm vào khu vực APAC thông qua các chiến dịch lừa đảo bằng ứng dụng giả mạo. |

|

2 | Chiến dịch Operation Hanoi Thief |

|

3 | Nhóm APT LongNosedGoblin sử dụng bộ mã độc GoblinBackdoor tấn công khu vực Đông Nam Á và Nhật Bản. |

|

VNPT CTIP nhận định:

Các chiến dịch được ghi nhận cho thấy Việt Nam tiếp tục là mục tiêu trọng điểm của cả nhóm tội phạm mạng vì động cơ tài chính và nhóm APT vì mục tiêu gián điệp, với phương thức tấn công chủ đạo vẫn là phishing kết hợp mã độc.

Điểm đáng chú ý là các chiến dịch đều tập trung vào yếu tố con người, tận dụng:

- Niềm tin vào cơ quan Nhà nước, tổ chức uy tín.

- Nhu cầu nghề nghiệp (tuyển dụng, CV).

- Thói quen cài đặt ứng dụng ngoài kho chính thức.

Điều này cho thấy rủi ro từ social engineering đang ở mức cao, trong khi nhiều kỹ thuật tấn công không đòi hỏi khai thác lỗ hổng phức tạp.

Khuyến nghị:

Tăng cường kiểm soát và giám sát các kênh email, đặc biệt đối với thư chứa tệp đính kèm và liên kết tải xuống, đồng thời ưu tiên triển khai các cơ chế phát hiện dựa trên hành vi để nhận diện các hoạt động phishing và thực thi mã độc ở giai đoạn xâm nhập ban đầu.

Cần áp dụng các biện pháp bảo vệ thông tin xác thực ở mức hệ thống, bao gồm triển khai xác thực đa yếu tố cho các dịch vụ quan trọng, theo dõi các hành vi đăng nhập bất thường và hạn chế quyền truy cập không cần thiết trên thiết bị đầu cuối nhằm giảm thiểu khả năng bị lạm dụng tài khoản hợp lệ.

2. Lỗ hổng bảo mật

Trong tháng 12/2025, VNPT CTIP ghi nhận bản vá cập nhật Patch Tuesday từ Microsoft và một số thông tin CVE mới cập nhật mức cao:

2.1. Patch Tuesday Windows tháng 12/2025

Microsoft đã phát hành danh sách bản vá bảo mật Patch Tuesday tháng 12/2025, khắc phục tổng cộng 72 lỗ hổng bảo mật (CVE). Trong đó, 3 lỗ hổng Nghiêm Trọng (Critical) và 55 lỗ hổng Quan trọng (Important); ngoài ra Microsoft cũng cập nhật 15 lỗ hổng cho Microsoft Edge (Chromium-based).

Danh sách một số CVE từ bản vá bảo mật Patch Tuesday được VNPT Cyber Immunity đánh giá có ảnh hưởng trong tháng 12:

Mã CVE | Tên lỗ hổng | CVSS | Thông tin sơ bộ |

CVE-2025-62221 | Windows Cloud Files Mini Filter Driver – Elevation of Privilege (Zero-day, bị khai thác thực tế) | 7.8 | Lỗi use-after-free trong Cloud Files Mini Filter dẫn đến truy cập bộ nhớ trái phép. Khai thác thành công cho phép kẻ tấn công leo quyền lên SYSTEM, kiểm soát hoàn toàn thiết bị. Đã bị khai thác trước khi bản vá phát hành. |

CVE-2025-64671 | GitHub Copilot for JetBrains – Remote Code Execution (Zero-day, bị khai thác thực tế) | 8.0 | Lỗi command injection trong quá trình IDE xử lý yêu cầu từ Copilot. Kẻ tấn công có thể chèn và thực thi mã độc trong môi trường JetBrains. Lỗ hổng đã bị công bố công khai trước ngày vá. |

CVE-2025-54100 | PowerShell – Remote Code Execution (Zero-day, bị khai thác thực tế) | 7.5 | Sai sót trong cách PowerShell xử lý các web request, cho phép kẻ tấn công thực thi mã tùy ý khi người dùng chạy các lệnh tương tác với nội dung độc hại. Được công bố công khai trước khi vá. |

CVE-2025-62562 | Microsoft Outlook – Remote Code Execution Vulnerability | 8.0 | Lỗ hổng trong Microsoft Outlook phát sinh trong quá trình xử lý nội dung email không an toàn. Kẻ tấn công có thể gửi email crafted đặc biệt để thực thi mã từ xa (RCE). Rủi ro cao trong môi trường doanh nghiệp. |

CVE-2025-62554 | Microsoft Office – Remote Code Execution Vulnerability | 8.1 | Lỗi trong Microsoft Office liên quan đến xử lý tệp độc hại (Word/Excel). Khi người dùng mở hoặc thậm chí xem trước tài liệu, mã độc có thể được thực thi từ xa. Đây là nhóm lỗ hổng thường bị tin tặc khai thác trong các chiến dịch phishing. |

Khuyến nghị: Thực hiện rà soát và lên kế hoạch cập nhật các bản vá theo hướng dẫn của hãng để đảm bảo an toàn an ninh thông tin hệ thống.

2.2. Các sản phẩm khác

Danh sách một số CVE mức độ nghiêm trọng cao được VNPT Cyber Immunity đánh giá có ảnh hưởng trong tháng 12:

STT | Mã CVE | Tên lỗ hổng | Thông tin chung | Sản phẩm ảnh hưởng | Mức độ |

1 | CVE-2025-55182 | React Server Components Remote Code Execution Vulnerability | Lỗ hổng deserialization nghiêm trọng trong React Server Components xuất phát từ việc server tin tưởng quá mức dữ liệu do client gửi lên và thiếu kiểm tra hasOwnProperty khi truy cập các export, dẫn tới khả năng thao túng prototype chain. Ban đầu lỗ hổng được cho là chỉ kích hoạt qua $ACTION_, nhưng các nghiên cứu sau đó cho thấy attacker có thể lợi dụng toàn bộ cơ chế chunk, handler và mapping theo index của RSC để inject “fake chunk”, tạo các tham chiếu vòng kiểu $@ và điều khiển các handler đặc biệt như $B. Hệ quả là bề mặt tấn công mở rộng đáng kể, cho phép từ việc ép server action chạy sai logic (DB, session, tác vụ quản trị, tài chính) cho tới RCE trong các kịch bản bundle vô tình lộ các module phía server như vm, fs hay child_process. Lỗ hổng ảnh hưởng không chỉ Next.js mà hầu hết các hệ thống dựa trên React Flight, với nhiều PoC đã được công bố và dấu hiệu khai thác ngoài thực tế, khiến CVE-2025-55182 được đánh giá ở mức nghiêm trọng nhất và được ví như “Log4j của hệ sinh thái React” do phạm vi ảnh hưởng rộng và rủi ro dài hạn nếu không được vá kịp thời. | React và các framework tích hợp như Next.js | Critical |

2 | CVE-2025-59718 | Fortinet Multiple Products Improper Verification of Cryptographic Signature Vulnerability | Lỗi nằm trong quá trình xác minh chữ ký SAML Response khi thiết bị sử dụng tínhnăng FortiCloud SSO. Khi nhận SAML Response từ IdP, thiết bị không kiểm tra đầy đủ chữ ký số, cho phép kẻ tấn công tự tạo một SAML Response và gửi trực tiếp đến endpoint SSO của thiết bị. Thiết bị sẽ tin rằng SAML Response giả của tin tặc là hợp lệ, dẫn đến bypass xác thực. | FortiCloud SSO | |

3 | CVE-2025-68154 | OS Command Injection in systeminformation library’s fsSize() function on Windows | Lỗ hổng cho phép kẻ tấn công thực thi lệnh tùy ý nếu ứng dụng truyền tham số drive không được kiểm soát vào hàm fsSize(). Nguyên nhân là do tham số này được ghép trực tiếp vào câu lệnh PowerShell mà không qua kiểm tra hoặc escape, dẫn đến khả năng chiếm quyền hệ thống với quyền của tiến trình Node.js. | Node.js | High |

4 | CVE-2025-64669 | Windows Admin Center Elevation of Privilege Vulnerability | Lỗ hổng này cho phép người dùng có đặc quyền thấp chiếm quyền điều khiển hoàn toàn hệ thống bằng cách lợi dụng cấu hình sai trong phân quyền thư mục. Đây không chỉ là một lỗi leo thang đặc quyền cục bộ thông thường, mà là một sai sót cấu hình hệ thống nghiêm trọng cho phép bất kỳ đối tượng nào có quyền truy cập thấp nhất đều có thể bẻ gãy hoàn toàn ranh giới bảo mật của Windows để chiếm quyền SYSTEM. | Windows | High |

5 | CVE-2025-68613 | n8n Vulnerable to Remote Code Execution via Expression Injection | Lỗ hổng tồn tại do n8n cho phép người dùng chèn biểu thức JavaScript {{ ... }} vào workflow. Các biểu thức này được thực thi trực tiếp bằng Node.js. Tuy nhiên, n8n không cách ly môi trường thực thi. Do thiếu sandbox, biểu thức có thể truy cập this.process.mainModule.require, từ đó tải bất kỳ module nào của Node.js. Kẻ tấn công có thể lợi dụng lỗ hổng để gọi các module hệ thống của Node.js như child_process.execSync và thực thi lệnh tùy ý trên máy chủ | n8n | Critical |

6 | CVE-2025-14847 | MongoDB and MongoDB Server Improper Handling of Length Parameter Inconsistency Vulnerability | Lỗ hổng phát sinh do xử lý không đúng sự không nhất quán của tham số độ dài (length parameter inconsistency) trong cơ chế nén dữ liệu bằng zlib. Lỗ hổng có thể bị khai thác từ xa, không yêu cầu xác thực, không cần tương tác người dùng, khiến MongoDB khuyến cáo quản trị viên phải vá ngay lập tức. | MongoDB | High |

Khuyến nghị:

- Thường xuyên cập nhật và vá lỗi hệ thống

- Tăng cường giám sát bất thường trên hệ thống

- Áp dụng nguyên tắc tối thiểu quyền hạn (Least Privilege) và phân tách quyền

- Thực hiện kiểm thử bảo mật định kỳ

- Đào tạo nhận thức an ninh mạng

3. Mã độc

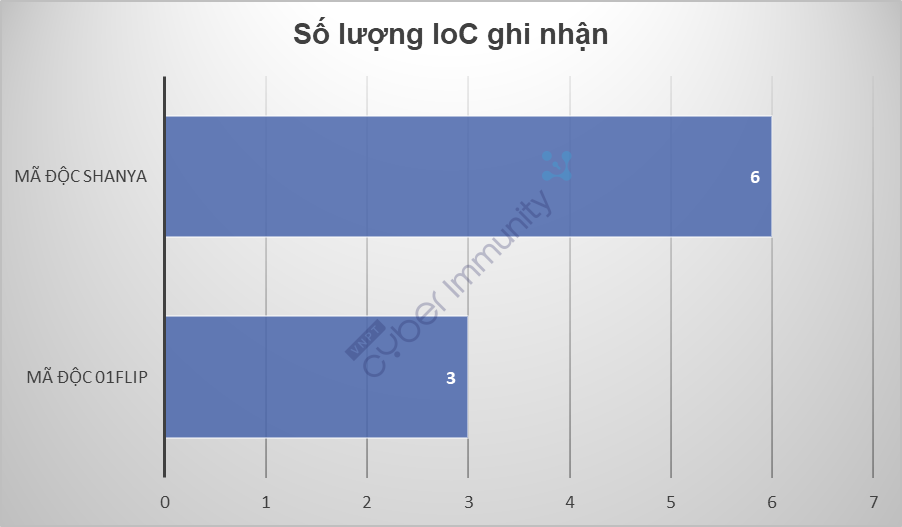

Dưới đây là danh sách mã độc đáng chú ý theo VNPT Cyber Immunity ghi nhận:

STT | Tiêu đề | Tổng quan |

1 | 01flip: Mã độc tống tiền đa nền tảng viết bằng Rust |

|

2 | Mã độc Shanya - Dịch vụ Packer-as-a-Service Chuyên Cung cấp cho các Chiến dịch Tấn công |

|

VNPT CTIP nhận định:

Các mối đe dọa được ghi nhận cho thấy hoạt động ransomware tại khu vực Châu Á – Thái Bình Dương đang có xu hướng gia tăng cả về phạm vi lẫn mức độ chuyên nghiệp, với sự xuất hiện của các dòng mã độc đa nền tảng và các dịch vụ hỗ trợ tấn công theo mô hình “as-a-service”. Việc khai thác các lỗ hổng đã biết để xâm nhập ban đầu tiếp tục là kỹ thuật phổ biến, cho thấy công tác quản lý bản vá vẫn là điểm yếu bị khai thác hiệu quả.

Việc triển khai ransomware đồng thời trên cả hệ thống Windows và Linux, bao gồm các môi trường hạ tầng quan trọng, phản ánh xu hướng mở rộng mục tiêu của các nhóm tấn công, đặc biệt trong các mạng có kiến trúc hỗn hợp. Bên cạnh đó, sự phổ biến của các công cụ packer/crypter như Shanya làm gia tăng đáng kể khả năng né tránh các giải pháp bảo mật truyền thống, gây khó khăn cho việc phát hiện mã độc ở giai đoạn tiền xâm nhập và trước khi mã hóa dữ liệu.

Khuyến nghị:

Các tổ chức cần ưu tiên rà soát và khắc phục các lỗ hổng đã được công bố trên các hệ thống quan trọng, đặc biệt là các máy chủ Windows và Linux có kết nối mạng nội bộ, nhằm giảm thiểu nguy cơ bị khai thác cho mục đích xâm nhập ban đầu và di chuyển ngang trong mạng.

Cần tăng cường năng lực phát hiện hành vi liên quan đến ransomware, bao gồm các hoạt động quét hệ thống, truy cập hàng loạt tệp và các dấu hiệu chuẩn bị mã hóa dữ liệu, thay vì chỉ dựa vào nhận diện mẫu mã độc. Việc triển khai và giám sát EDR cần được đảm bảo đầy đủ trên cả môi trường máy trạm và máy chủ, đồng thời theo dõi các hành vi bất thường có dấu hiệu vô hiệu hóa hoặc né tránh hệ thống phòng thủ.

4. Rò rỉ dữ liệu

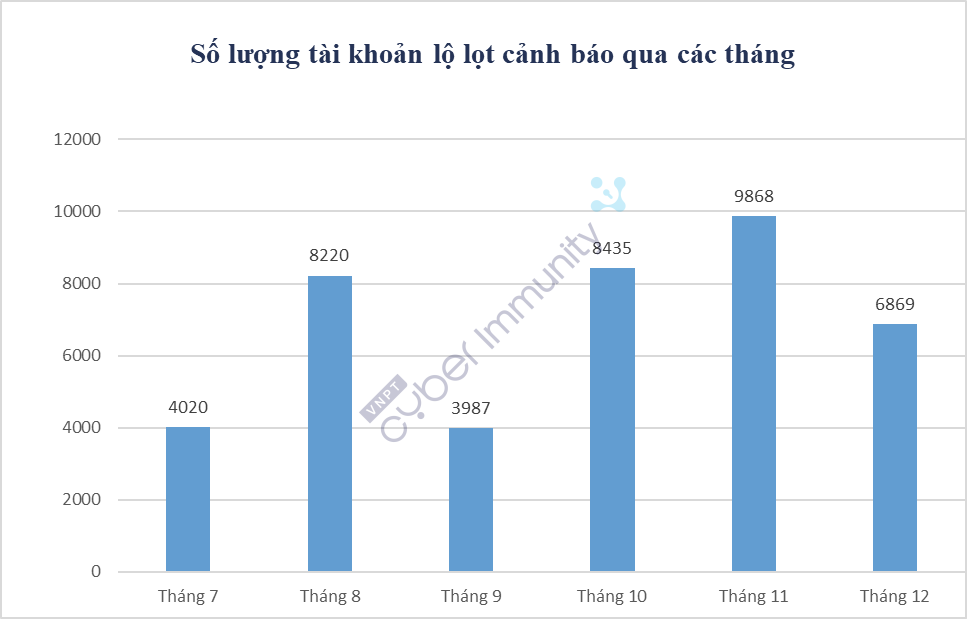

Trong tháng 12/2025, VNPT CTIP ghi nhận 6869 tài khoản lộ lọt từ các hệ thống được giám sát đang được công khai, rao bán trên không gian mạng:

VNPT CTIP nhận định:

Trong tháng 12, số lượng tài khoản lộ lọt ghi nhận là 6.869 tài khoản. So với tháng 11, con số này giảm đáng kể (từ 9.868 tài khoản), cho thấy mức độ lộ lọt đã có dấu hiệu hạ nhiệt sau giai đoạn cao điểm cuối năm. Tuy nhiên, nếu so với các tháng đầu giai đoạn (tháng 7 và tháng 9), số lượng tài khoản bị lộ trong tháng 12 vẫn ở mức cao, phản ánh nguy cơ mất an toàn thông tin vẫn còn hiện hữu.

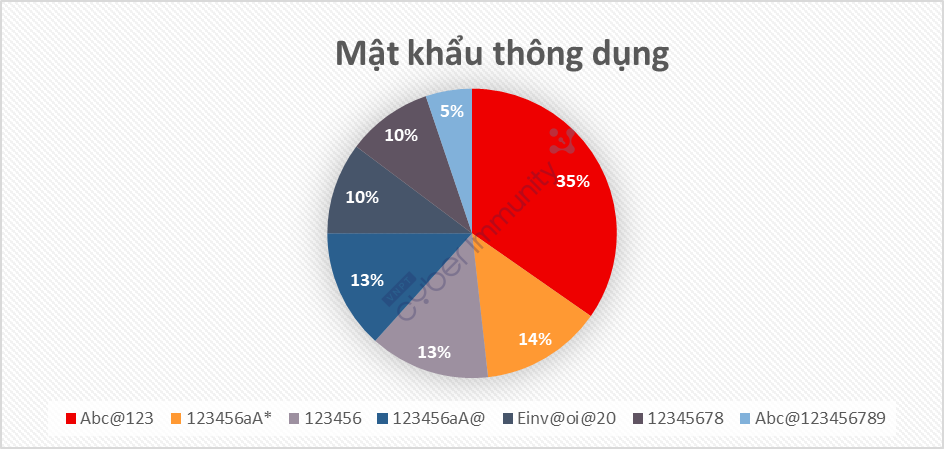

Dữ liệu về mật khẩu thông dụng cho thấy người dùng vẫn có xu hướng sử dụng các mật khẩu yếu và dễ đoán. Mật khẩu Abc@123 chiếm tỷ lệ cao nhất (35%), tiếp theo là các mật khẩu phổ biến khác như 123456a*, 123456, 123456a@ và 12345678, mỗi loại chiếm từ 10%–14%.

Điểm chung của các mật khẩu này là ngắn, theo mẫu quen thuộc và được sử dụng rộng rãi, nên rất dễ bị khai thác thông qua các hình thức tấn công dò mật khẩu hoặc sử dụng dữ liệu rò rỉ sẵn có. Thực trạng này phản ánh ý thức bảo mật của người dùng còn hạn chế, góp phần làm gia tăng nguy cơ lộ lọt tài khoản, đặc biệt trong các tháng có mức độ tấn công cao như giai đoạn cuối năm

Nguyên nhân dẫn đến lộ lọt thông tin:

Thiết bị đầu cuối của người dùng bị nhiễm stealer malware, cho phép kẻ tấn công thu thập thông tin đăng nhập, cookies, token và dữ liệu tự động điền từ trình duyệt.

Ngoài yếu tố người dùng, tin tặc có thể khai thác lỗ hổng hệ thống hoặc ứng dụng, dẫn đến việc truy xuất và sao chép toàn bộ cơ sở dữ liệu, gây ra rò rỉ dữ liệu quy mô lớn.

Khuyến nghị:

Thực hiện đổi mật khẩu liên quan đến các account bị lộ lọt.

Thực hiện công tác audit hệ thống hoặc thuê dịch vụ Audit.

Đào tạo nhận thức người dùng

5. Phụ lục

5.1 Danh sách IoC liên quan APT

Chi tiết

Hash IOCs:

4E3F6E9D0F443F4C42974A0551EEE957B498DA3D

CD745BD2636F607CC4FB9389535BF3579321CA72

154A35DD4117DB760699C2092AFB307E94008506

B1D4A283A9CCC9E34993DD2093A904AFBD88B9B9

77D2A8CB316B7A470E76E163551A00BB16A696C5

F93E449C5520C4718E284375C54BE33711505985

1959E2198D6F81B2604DF7AC1F508AEB7A6FA07E

E0B44715BC4C327C04E63F881ECC087B7ACBD306

43C8AE8561E7E3BF9CD748136C091099E5CBEEEE

D11FC2D6159CB8BA392B145B3EE4ADFA15DB4C83

A0A80AC293645076EBAE393FF0A6A4229E2EDE1C

DDBBAE33E04A49D17DD24D85B637667B4407AE19

60158C509446893B3B57D40DC4B4B3795FCDF369

F5B7440EE25116A49EC5EE82507B353880217AC1

85939C56BFCACD0993E6FB9F7CFD6137601FB7D4

C66F9FEC0F8CBF577840944F61198A75B3E2A58C

4C2FCCE3BAB4144D90C741A6D77ADF209C786B54

161A25CB0B8FA998BF1BDEE31F06F24876453CDF

4D61A9FBBCC4F7A37BE21548B55BB5B9B837F83B

5AE440805719250AAEFEE9B39DACD23D2FB573CD

E93D32C739825519A10A4C52C5F1EE33936E4FDB

212126896D38C1EE57320FB6940FED7A6E30D9EA

CFFE15AA4D0F9E6577CCB509ACE9C588937943F2

6AC22CE60B706E3B9A7927633116911E1087C0D4

2C1959DD85424CEDC96B1BB86A95FCA440CB9E36

46107B1292B830D9BCEBBDA6EEDB32FBC05707B4

581464978C29B2BC79C65766E62011C94D2CBEAB

0D91A0E52212EC44E32C47F7760AF3B473B72798

48D715466857FB0C6CD0249DE6D960FC199438E1

563677CFACD328EA2478836E58A8BD0DF11206A3

AC2264C56121141DAF751A3852CD34F3ACB1D63C

70A615BC580522E1EEE4B61394DC7A247FE47022

E9C5E4AA335DFBD25786234A58CE4C9C551D1A41

EC9CEB599DF3BDFFAD536900D0E6D48E2E5FF12B

d3752e85216f46b76aaf3bc3f219b6bf7745fe0195076e991cf29dcc65f09723

68fb18d67bb2314ff70a0fb42e05c40463cceb9657c62682179e62809429ad99

d47246c9bd4961f692cef6e3d8cdc5aa5f64e16946104cc9c194eb47077fd897

4eb7a289af4ea7c65c4926e4b5e2c9ec3fb4d0b9cc425f704b7d1634c23a03a9

4b6211de6a9b8b780537f4d0dcac7f5ba29af597b4b416d7ad40dbd5e6d3e360

0de69fad50b9e0800ba0120fe2b2f7ebb414e1ae335149a77dae3544b0a46139

d75ca4b69e3ad9a6f2f4168f5713a049c310fee62ee0bba037ba4c24174d25c4

9ada0f54f0eaa0349c63759172848fcb1dd123d892ece8d74002f96d6f095a43

1beb8fb1b6283dc7fffedcc2f058836d895d92b2fb2c37d982714af648994fed

77373ee9869b492de0db2462efd5d3eff910b227e53d238fae16ad011826388a

693ea9f0837c9e0c0413da6198b6316a6ca6dfd9f4d3db71664d2270a65bcf38

48e18db10bf9fa0033affaed849f053bd20c59b32b71855d1cc72f613d0cac4b

Network IOCs:

118.107.234.26

103.159.132.30

101.99.88.113

118.107.234.29

101.99.88.188

38.54.17.131

www[.]vvpolo.top

ykkadm[.]icu

baknx[.]xyz

bty[.]com

ynsftkg[.]top

nxbcak[.]xyz

dgpyynxzb[.]com

evnspccskh[.]com

zoyee[.]cn

47.236.246.131

13.214.19.168

47.237.9.119

18.140.4.4

eol4hkm8mfoeevs[.]m[.]pipedream[.]net

5.2. Danh sách IoC liên quan mã độc

Chi tiết

Hash IOCs:

6aad1c36ab9c7c44350ebe3a17178b4fd93c2aa296e2af212ab28d711c0889a3

e5834b7bdd70ec904470d541713e38fe933e96a4e49f80dbfb25148d9674f957

ba41f0c7ea36cefe7bc9827b3cf27308362a4d07a8c97109704df5d209bce191

6645297a0a423564f99b9f474b0df234d6613d04df48a94cb67f541b8eb829d1

58995a6c6042ed15f765a11160690c45f76f8271

83317a42290ef8577e1980dc6085ab789dcc0c8f

59906b022adfc6f63903adbdbb64c82881e0b1664d6b7f7ee42319019fcb3d7e

Network IOCs:

biokdsl[.]com/upd

biklkfd[.]com/upd